Kiedyś takie rzeczy oglądaliśmy w tanich serialach dla młodzieży. Dzielny haker w cyberpunkowym stylu kilkoma promptami moduje swój sprzęt, by odblokować jego ukryte możliwości. Rzeczywistość dogoniła fantazje.

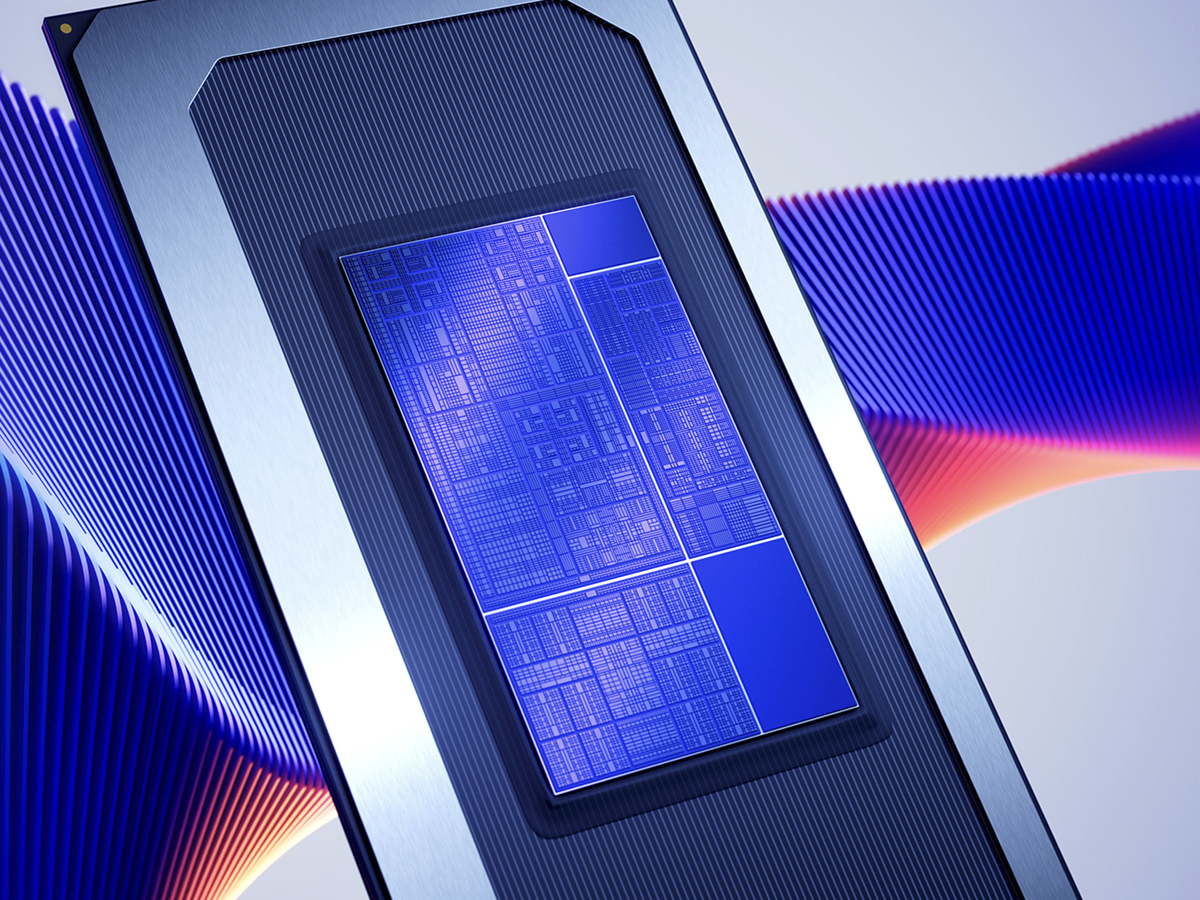

Intel naprawdę się postarał, żeby te układy żyły w swoim własnym, hermetycznym świecie. Miały trafiać do automatów, urządzeń przemysłowych, routerów, systemów wbudowanych – wszędzie tam, gdzie nikt nie będzie zadawał zbyt wielu pytań.

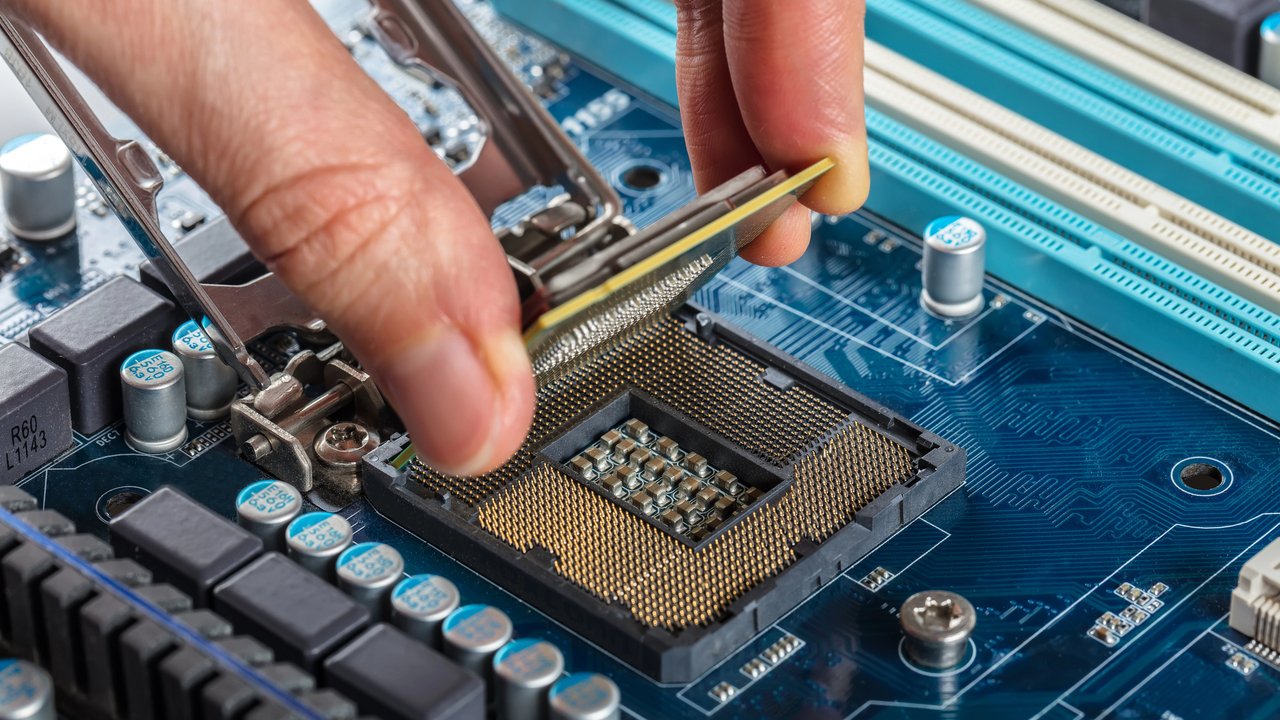

A jednak ktoś spojrzał na specyfikację, zobaczył 12 rdzeni, 24 wątki, klasyczne P‑cores z Hyper‑Threadingiem i gniazdo LGA1700, po czym pomyślał: „przecież to wygląda jak idealny procesor do zwykłego peceta”. I postanowił sprawdzić, czy da się go uruchomić na konsumenckiej płycie głównej z Windows 11. Intel bardzo wyraźnie nie chciał, żeby to się udało. Tyle iż mamy 2026 rok. I niezwykłe narzędzia do naszej dyspozycji.

Cała sprawa wypłynęła na forum Overclock.net. Użytkownik o nicku „kryptonfly” postanowił uruchomić procesor Intel Core 9 273PQE z rodziny Bartlett Lake na zwykłej płycie Asus Z790. To układ przeznaczony do segmentu embedded – formalnie część rodziny Core Ultra 200 – a więc takiej, która z definicji nie powinna trafiać do domowych komputerów. Intel zadbał o to, by tak właśnie było: firmware płyt głównych i pakiety FSP (Firmware Support Package) są przygotowane tak, by te procesory nie działały na platformach desktopowych.

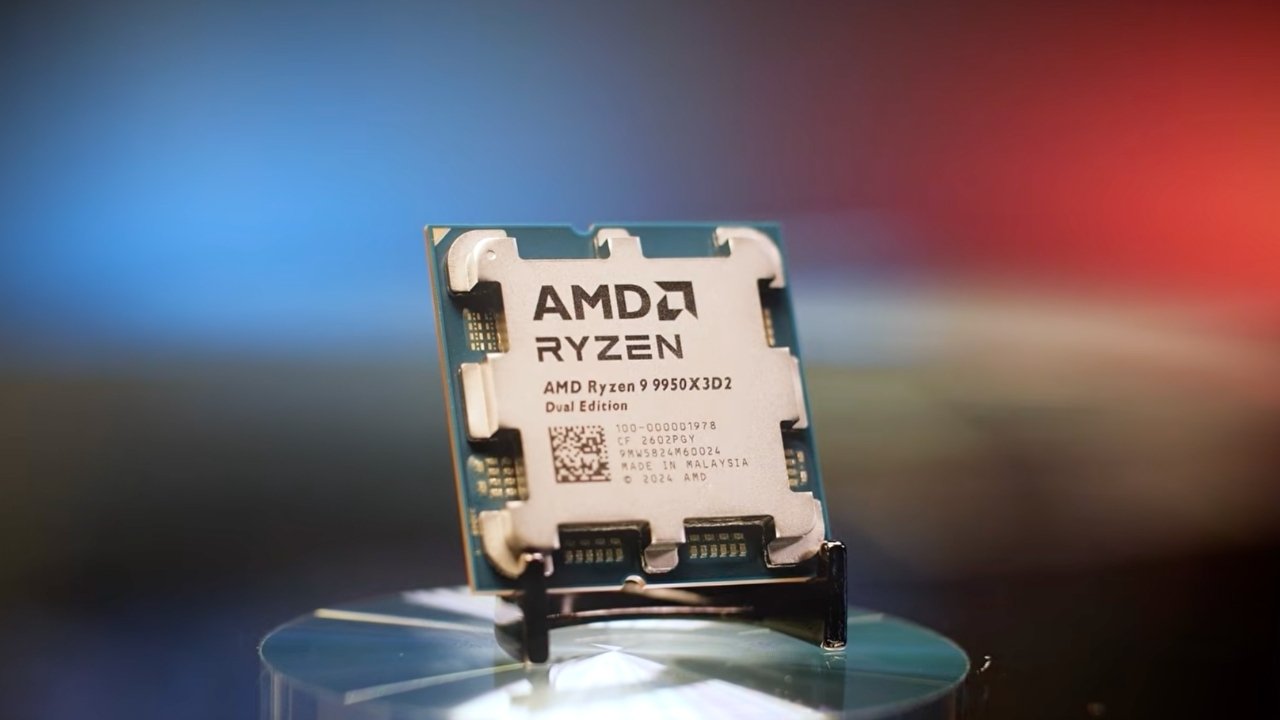

Bartlett Lake uruchomiony na konsumenckiej płycie głównej Asusa

Bartlett Lake uruchomiony na konsumenckiej płycie głównej AsusaTyle iż Bartlett Lake wygląda przynajmniej w teorii jak marzenie wielu entuzjastów. To konstrukcja oparta wyłącznie na rdzeniach Performance, bez żadnych E‑cores, bez kombinowania z Thread Directorem i bez hybrydowej topologii, która w ostatnich latach stała się znakiem rozpoznawczym Intela. Do tego dochodzi Hyper‑Threading, którego firma zaczyna się pozbywać w nowszych generacjach. W skrócie: klasyczny, przewidywalny, mocny CPU, który aż prosi się o to, by wsadzić go do Z790 i zobaczyć, co potrafi.

AI jako partner w modowaniu BIOS‑u

Kryptonfly nie działał samodzielnie. Wykorzystał do pomocy model AI – Claude’a od Anthropic. Nie siedział tygodniami nad heksedytorem i dokumentacją Intela. To była kooperacja człowieka z narzędziem, które potrafi analizować logi, struktury firmware’u i zależności między modułami FSP.

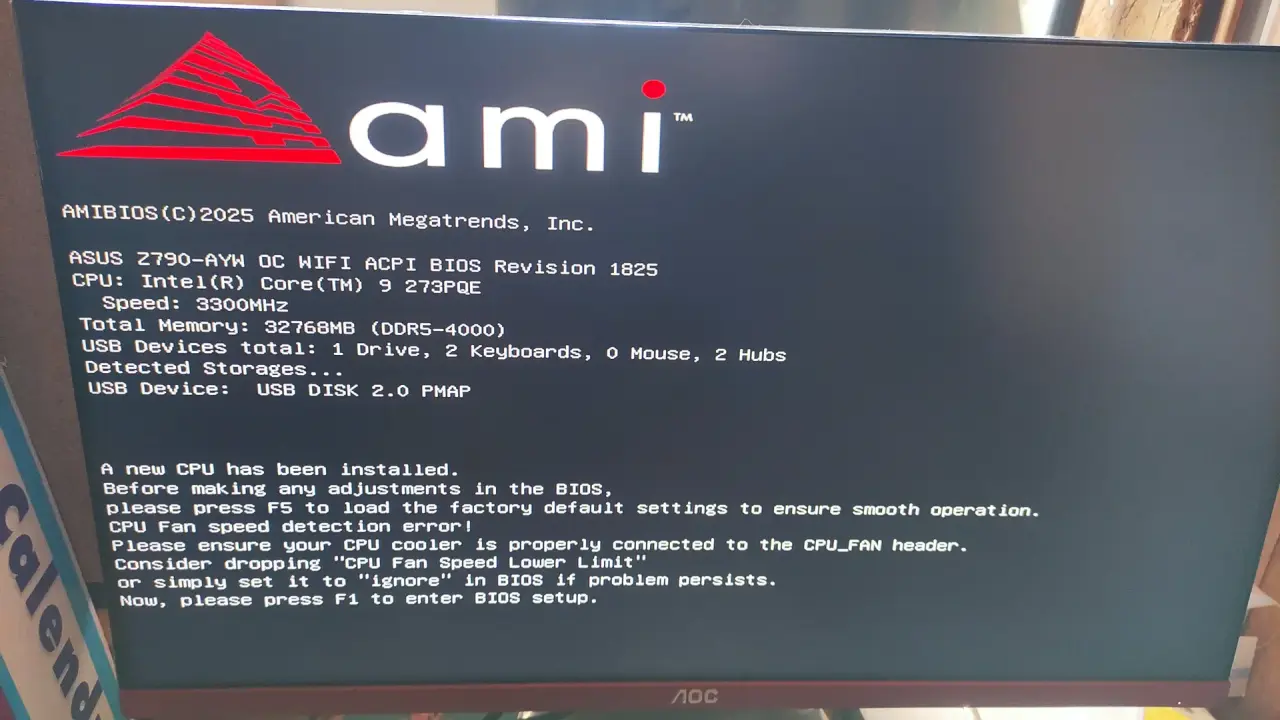

Pierwsze próby kończyły się zawieszeniem systemu na etapie inicjalizacji FSP‑M, czyli modułu odpowiedzialnego za start kontrolera pamięci i System Agenta. To właśnie ten element decyduje o tym, czy platforma w ogóle przejdzie do kolejnych etapów POST‑u. Bartlett Lake nie był przewidziany w ścieżkach inicjalizacji desktopowych płyt, więc firmware po prostu odmawiał współpracy.

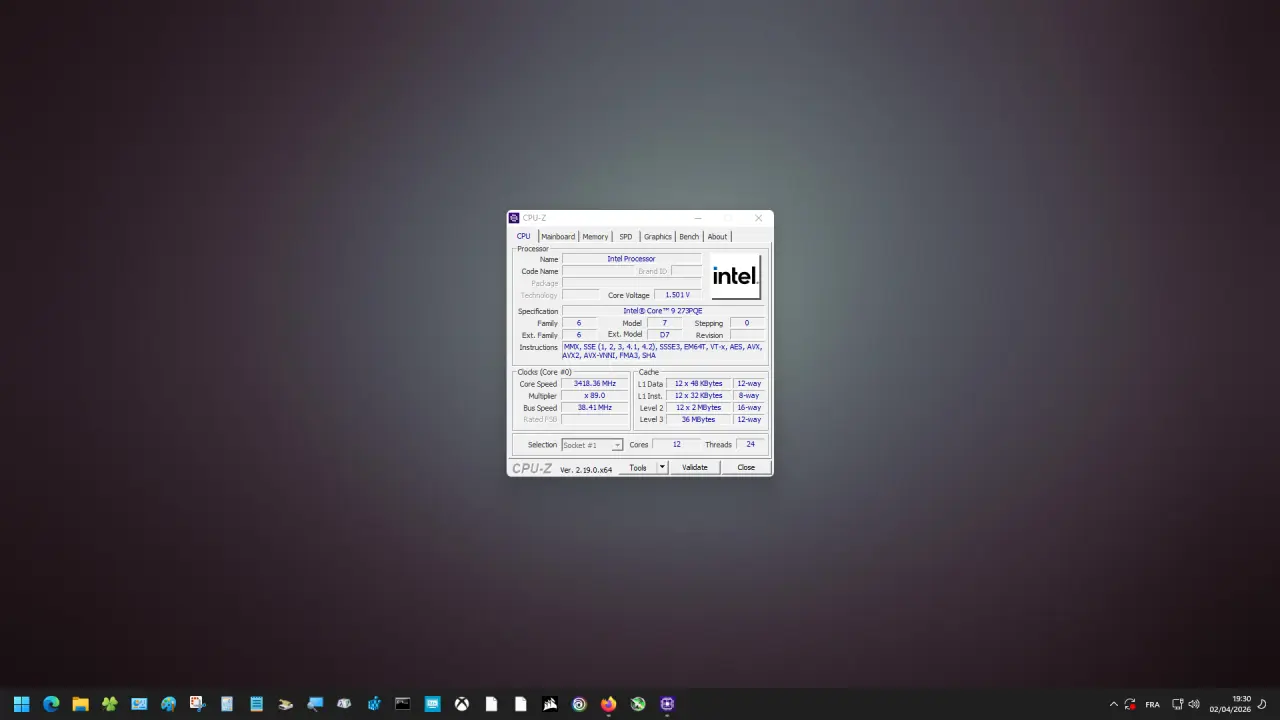

Bartlett Lake działa na konsumenckiej wersji Windowsa 11

Bartlett Lake działa na konsumenckiej wersji Windowsa 11Kryptonfly – wspierany analizami AI – wpadł na pomysł, by „oszukać” FSP‑M. Zmodyfikował firmware tak, by pakiet FSP myślał, iż w sockecie siedzi procesor Raptor Lake. To pozwoliło wymusić inną ścieżkę inicjalizacji SA/PEG, czyli elementów odpowiedzialnych za komunikację z pamięcią i magistralami. Po serii poprawek użytkownik napisał na forum, iż system przestał zawieszać się na kodzie 5F i… Windows 11 po prostu się uruchomił.

Bartlett Lake co prawda nie jest oficjalnie obsługiwany przez Windows 11, ale Microsoft od lat rozwija Windowsa 11 i Windows Server 2025 na wspólnej bazie kodu. jeżeli więc firmware przedstawia systemowi poprawne informacje o CPU, ACPI i urządzeniach, a sam procesor obsługuje wymagane instrukcje to system nie ma powodu, by protestować.

Ta historia jest też sygnałem, iż AI zaczyna realnie wpływać na świat modowania sprzętu. Do tej pory BIOS‑modding i reverse engineering firmware’u były domeną wąskiej grupy pasjonatów, którzy latami budowali swoją wiedzę. Teraz pojawia się narzędzie, które potrafi analizować binarki, logi i zależności szybciej, niż człowiek byłby w stanie to zrobić manualnie.

To nie znaczy, iż AI zrobi wszystko za użytkownika. Wciąż trzeba wiedzieć, co się robi, i wciąż można uceglić płytę główną. Ale próg wejścia wyraźnie się obniża. A to może oznaczać, iż podobnych eksperymentów będzie coraz więcej.